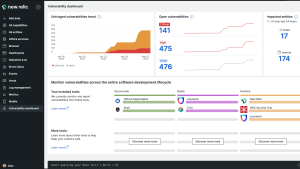

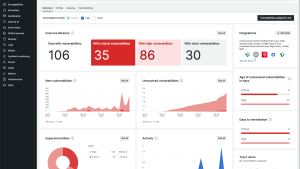

必要なことすべてを1箇所ですばやく確認できるオブザーバビリティプラットフォームで、分散したチームの効果的なコミュニケーションを開始し、脆弱性に対応しましょう。New Relic Vulnerability Management(脆弱性管理)なら、組織的なサイロや分散化されたデータに別れを告げ、テレメトリデータのコンテクスト内で脆弱性に関するインサイトを得ることができます。

New Relic Vulnerability Management(脆弱性管理)機能は、任意のサードパーティセキュリティツールからのシグナルをオープンエコシステムに統合する一方、共通脆弱性識別子(CVE)検出機能も備えています。テレメトリデータの監視と脆弱性管理のいずれもを1箇所で行うため、開発、セキュリティ、オペレーションの各チームが、ソフトウェアスタック全体のセキュリティリスクを管理できます。

主要なセキュリティツールをひとつのセキュリティビューに統合

技術スタック全体のセキュリティリスク管理に使用しているツールが何であれ、New Relicはすべての脆弱性管理を1箇所でシンプルに行えるようにします。500を超えるビルド済みインテグレーションを提供し、すでにセキュリティ保護に使用している主要なセキュリティツールを含む、ほぼどんなテレメトリソースからのデータのインストゥルメントも容易に行えるようにします。それぞれのインテグレーションには、セキュリティデータをNew Relicに統合するためのステップ別の手順を示すクイックスタートがあります。

コンテクストのある脆弱性管理を行うため、あらゆるカスタムソースからのセキュリティデータをすばやく統合するには、New Relic Security APIを使用することもできます。

セキュリティツールを統合する準備はできていますか?New Relicが連携する主要なセキュリティプロバイダーのリストを確認し、すぐに開始しましょう。

AWS Security Hub

AWS Security Hubは、セキュリティに関するベストプラクティスのチェックとアラートの集計を実行する、クラウドセキュリティ態勢管理サービスです。AWSアカウント全般のクラウドリソース全体の脆弱性を理解するための自動修正が可能です。

AWS Securityの結果をNew Relicにインポートすることで、AWS Security Hub、GuardDuty、そしてInspectorにより検知されたアカウントの新たな脆弱性をリアルタイムで確認することができます。これにより、セキュリティ上の発見をエンティティに相関づけ、分析ダッシュボードを構築し、新たに検知された脆弱性へのアラートを設定して、平均検出時間(MTTD)と平均修復時間(MTTR)を短縮することができます。

EC2インスタンスでAWS Security Hubにより脆弱性がどのように検知されるか、またNew Relicを離れることなくそれらを解決する方法の詳細と推奨事項の確認方法について、クイックデモをご覧ください。

AWS Security Hubの連携設定

AWSセキュリティデータをNew Relicに送信するには、AWSアカウントでAWS Security Hubを有効化し、データを報告したいアカウントのNew RelicのLicense Keyを取得する必要があります。New Relicのドキュメンテーションでは、AWS Security Hub、GuardDuty、Inspectorの結果のNew Relicへのインポート方法についてのステップごとの手順を紹介しています。

GitHub Dependabot

Github Dependabotは、脆弱なオープンソースの依存関係を特定し、利用できるセキュリティアップデートのプルリクエストを自動化することでそれらを修正し、既知の脆弱性から保護された状態を容易に維持することができます。Dependabotは、GitHubのAdvisory DatabaseとDependency Graphサービスからのデータを使用して、リポジトリ内の安全でない依存関係を特定し、GitHubのEnterprise Serverインスタンスのアラートを作成します。

DependabotをNew Relicに連携すると、Dependabotにより検知された新たな脆弱性が、パフォーマンスとシステムの健全性のすぐ横にリアルタイムで表示されます。これにより、影響を受けているサービスをすばやく判断し、新たに検知された問題に関するカスタムダッシュボードとアラートを作成して、脆弱性の特定と修復をより迅速に行うことができます。

GitHub Dependabotの連携設定

DependabotデータをNew Relicにインポートするには、新たに検出された脆弱性をWebhookでNew Relicに送信する必要があります。また、以前検出された脆弱性を任意でバルクインポートすることもできます。手順の詳細は、選択する方法にもとづき脆弱性データをDependabotで送信する方法についてのドキュメンテーションをご覧ください。

Snyk

Snykは、業界をリードするセキュリティインテリジェンスを使用する開発者用セキュリティプラットフォームです。コードを書かれた通りに保護し、脆弱な依存関係を回避し、ベースイメージを安全に保ち、安全なクラウドインフラストラクチャーを開発できます。

SnykデータをNew Relicと連携することで、Snykにより特定された問題を自動的にアプリケーション、Kubernetes、その他のテレメトリデータに相関づけてエラー解決を早めることができます。ビルド済みのNew Relic Snykクイックスタートは、インタラクティブな可視性のあるカスタマイズ可能なダッシュボードを持ち、インサイトへの容易なアクセスや簡潔なデータ検索が可能です。

Snykの連携設定

SnykとNew Relicの連携を設定するには、まずAzure Function Appを作成する必要があります。New Relicと統合するためのSnyk Webhookの使用方法に関する詳細は、Snykのドキュメンテーションをご確認いただくか、Snykの脆弱性データのNew Relicへの送信方法についてのブログをご覧ください。

Aquasec Trivy

Aquasec Trivyは、Aqua脆弱性データベースからの詳細な脆弱性と構成の誤設定の情報を使用する包括的なセキュリティスキャナーです。DevOpsチームは、オペレーティングシステムとプログラミング言語パッケージにわたる包括的な可視性を得られます。

Trivyのスキャン結果をNew Relicに送信することで、セキュリティの検出結果が1箇所に統合され、NRDBで脆弱性イベントのクエリを行い、脆弱性の検出結果をリアルタイムでアップデートしながら各サービスに相関づけて、インサイトの優先順位づけを行えます。

Trivyの連携設定

この連携は、New RelicのSecurity Data APIの機能を使用してTrivyの検出結果をSARIFで処理します。Security Data APIを使用してTrivyのスキャン結果を取り込む方法に関するドキュメンテーションで手順をご確認ください。

New RelicのSecurity Event API

上記に紹介されていないインテグレーションを使用する場合、またはAPI経由でのデータ送信のほうがワークフローに適している場合、Security APIはカスタムの脆弱性やセキュリティデータをNew Relicに送信する柔軟な方法です。このエンドポイントは、セキュリティ関連データをシンプルなPOSTリクエスト経由で取り込まれたと解釈し、その情報向けにまとめたユーザーインタフェースを提供します。

New RelicのSecurity Event APIにデータを送信

Security Data APIを使用して脆弱性やその他のセキュリティデータを送信するには、データを報告したいアカウントのAPI License Key が必要になります。既存の脆弱性評価ツールからの出力をNew RelicのSecurity API JSON形式に変換する方法の詳細な手順と、POSTリクエストの例は、Security Data APIドキュメンテーションでご確認ください。

次のステップ

評価ツールを統合する準備はできていますか?無料アカウントをお持ちの場合、またはData Plusのお客様の場合は、サポートされているエージェントをご使用であればNew Relic Vulnerability Management(脆弱性管理)をご利用いただけます。標準アカウントでは、現在のデータ取り込み価格に0.10米ドル/GBを追加すると、New Relic Vulnerability Management(脆弱性管理)を単一のアドオンとして有効化できます。

New Relicのアカウントをまだお持ちでありませんか?無料アカウントを作成して、脆弱性管理ソリューションをお試しください。

本ブログに掲載されている見解は著者に所属するものであり、必ずしも New Relic 株式会社の公式見解であるわけではありません。また、本ブログには、外部サイトにアクセスするリンクが含まれる場合があります。それらリンク先の内容について、New Relic がいかなる保証も提供することはありません。